Die Cybervize Plattform vereint alle sicherheitsrelevanten Disziplinen in einem System. Unternehmen lizenzieren genau die Module, die sie brauchen. Alle Module teilen dieselbe Datenbasis, dasselbe Berechtigungsmodell und denselben Audit-Trail — so entsteht ein durchgängiger Informationsfluss statt isolierter Insellösungen.

Demo anfordern

Informationssicherheits-Management nach ISO 27001. Organisationsstruktur, BIA, Incident Management mit Meldepflichten (DSGVO 72h, NIS-2, KRITIS), Asset-Inventar mit Abhängigkeitsgraph, duale Risikobewertung, Maßnahmensteuerung, Controls und Statement of Applicability.

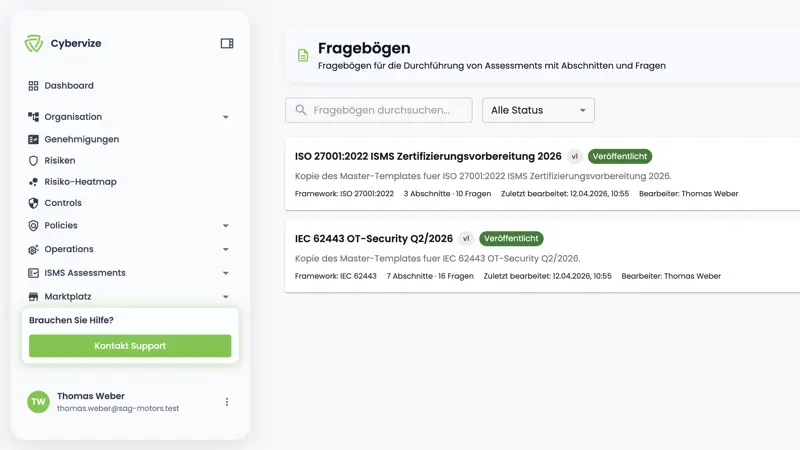

Fragebogen-basierte Sicherheitsbewertungen gegen beliebige Standards. OSCAL-Import (BSI Grundschutz, NIST SP 800-53, IEC 62443), Multi-Standort-Kampagnen, automatisiertes Scoring, revisionssichere Snapshots und KI-gestützte Reports (PDF, Excel, PowerPoint).

Business Continuity Management nach ISO 22301. Kontinuitätspläne mit RTO-Validierung gegen BIA-Daten, Bedrohungsszenarien, Gap-Analyse, BCM-Tests (Tabletop bis Volltest), Compliance Score und Management Reviews mit automatisch befüllten KPIs.

Third-Party Risk Management nach EBA-Richtlinien. KI-gestützte Kritikalitätsbewertung, Vertragsregister mit 19 EBA-Pflichtfeldern, Subunternehmer-Ketten, Due Diligence, Konzentrationsrisiko, Exit-Strategien und Cross-App Impact-Analyse.

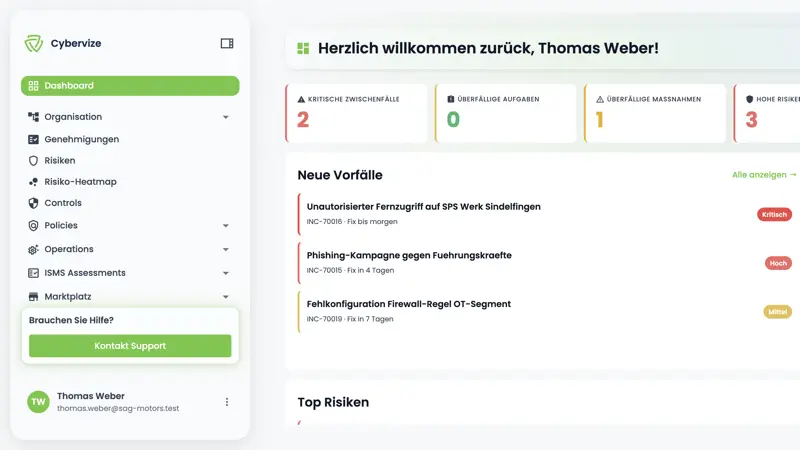

Einblicke in die wichtigsten Module und Funktionen.

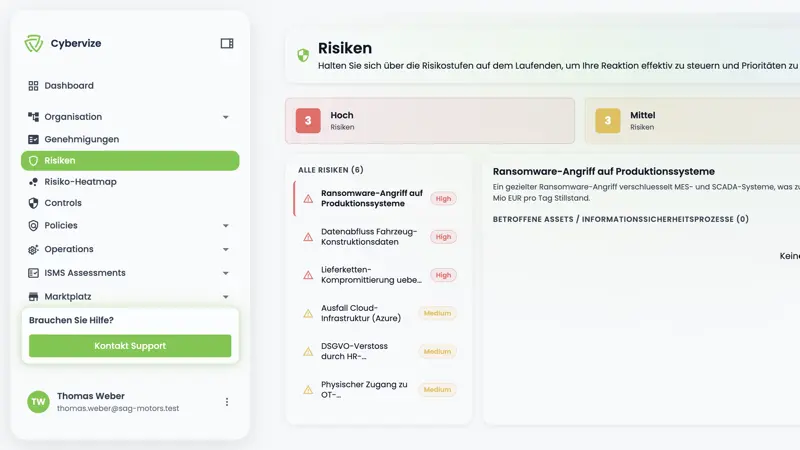

Alle Risiken auf einen Blick mit Bewertung, betroffenen Assets und Behandlungsstatus.

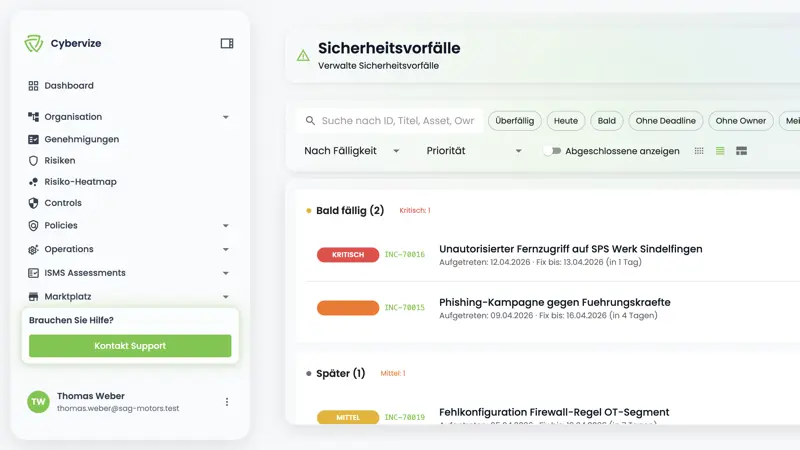

Sicherheitsvorfälle mit Priorität, Fristen und automatischer Fälligkeitserkennung.

Fragebögen für ISO 27001, IEC 62443 und weitere Standards. Multi-Standort-Kampagnen mit automatischem Scoring.

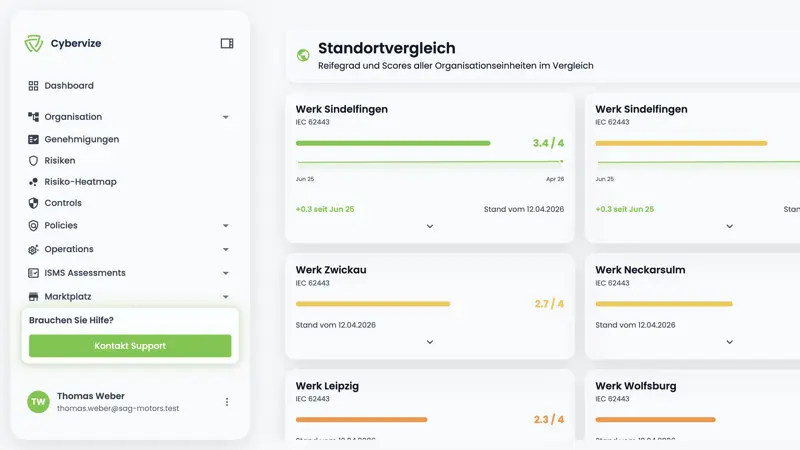

Reifegrad und Scores aller Standorte im direkten Vergleich. Trends über Zeit verfolgen.

Keine Insellösungen. Definierte Schnittstellen zwischen allen Modulen.

Lücken erzeugen automatisch Maßnahmen

BIA-Daten validieren BCM-Pläne. Testfehler erzeugen Maßnahmen

Lieferanten-Risiken verknüpft mit Assets und Incidents

Kritische Lieferanten erzeugen Bedrohungsszenarien

Strikte Datenisolierung. Berater arbeiten mandantenübergreifend, ohne Daten zu vermischen.

Modullizenz, Rollen, Attribute und Entity-Scoping. 16 vordefinierte Rollen. Default-Deny.

Segregation of Duties bei Freigaben, Snapshots, Risikoakzeptanzen und Maßnahmenabschlüssen.

Jede Aktion protokolliert. Wer, wann, was, von welcher IP. CSV-Export für Auditoren.

Compliance-Status auf einen Blick. NIS-2, ISO 27001 und DORA Fortschritt als Dashboard. Risiko-Heatmap für fundierte Entscheidungen. Revisionssichere Nachweise für Aufsichtsbehörden.

Incident-Lifecycle, Risikomanagement, Assessment-Kampagnen und Maßnahmensteuerung in einem System. 16 Rollen mit feingranularen Berechtigungen. Playbooks für strukturierte Incident Response.

Modulübergreifender Lesezugriff, revisionssicherer Audit-Trail, unveränderliche Assessment-Snapshots, automatisierte Reports (PDF, Excel, PowerPoint). SoA mit Implementierungsgrad.

Mandantenfähige Plattform für Ihre Kunden. Assessments, ISMS und Risikomanagement als Service anbieten. Strikte Datenisolierung, Staffelpreise, automatisierte Reports.

Hosting und Datenverarbeitung ausschließlich in Deutschland bei einem deutschen Provider.

KI unter eigener Kontrolle: Eigene API-Keys (OpenAI, Azure, Anthropic, Ollama) oder Managed Service. Verschlüsselte Speicherung. Konfigurierbare Token-Budgets.

DSGVO-konform mit vollständigem Datenexport, Anonymisierung und terminierter Datenlöschung.

Die beste NIS-2-Roadmap ist nicht die umfangreichste oder schönste. Sie ist die, die tatsächlich umgesetzt wird. Was das konkret bedeutet.

Ein CISO legt ein 40-seitiges NIS-2 Assessment auf den Tisch – und fragt: „Und jetzt?" Wir erklären, warum jedes Assessment drei klare Outputs braucht: Priorität, Ownership und realistischen Aufwand.

Der NIS-2-Meldeprozess scheitert nicht an fehlender Dokumentation, sondern daran, dass er unter Stress nicht funktioniert. Was mittelständische Unternehmen jetzt tun müssen.

Sichere KI-Nutzung mit Governance-Frameworks und Risikobewertung.

Mehr erfahrenStrategische Sicherheitsführung auf C-Level, flexibel und kosteneffizient.

Mehr erfahrenUmfassende Analyse Ihrer IT-Sicherheitslage mit konkretem Massnahmenplan.

Mehr erfahren